4.1 引言

根据恶意代码的变化情况有针对性地研究恶意代码检测技术,是开展恶意代码防护的关键。而针对恶意代码检测技术的发展,恶意代码自身也在不断地进行演化和反抗。在演化过程中,恶意代码一方面不断改进自身功能,以图完成不同的恶意性目标;另一方面通过采用不同的混淆方式来改变自身特征,掩盖真实恶意行为,迷惑检测手段,从而躲避检测。所以,系统了解恶意代码的演化情况,尤其是理解恶意代码的主要演化方式和手段,有助于更准确地知悉恶意代码的发展趋势,为实现对恶意代码的准确检测提供支撑。

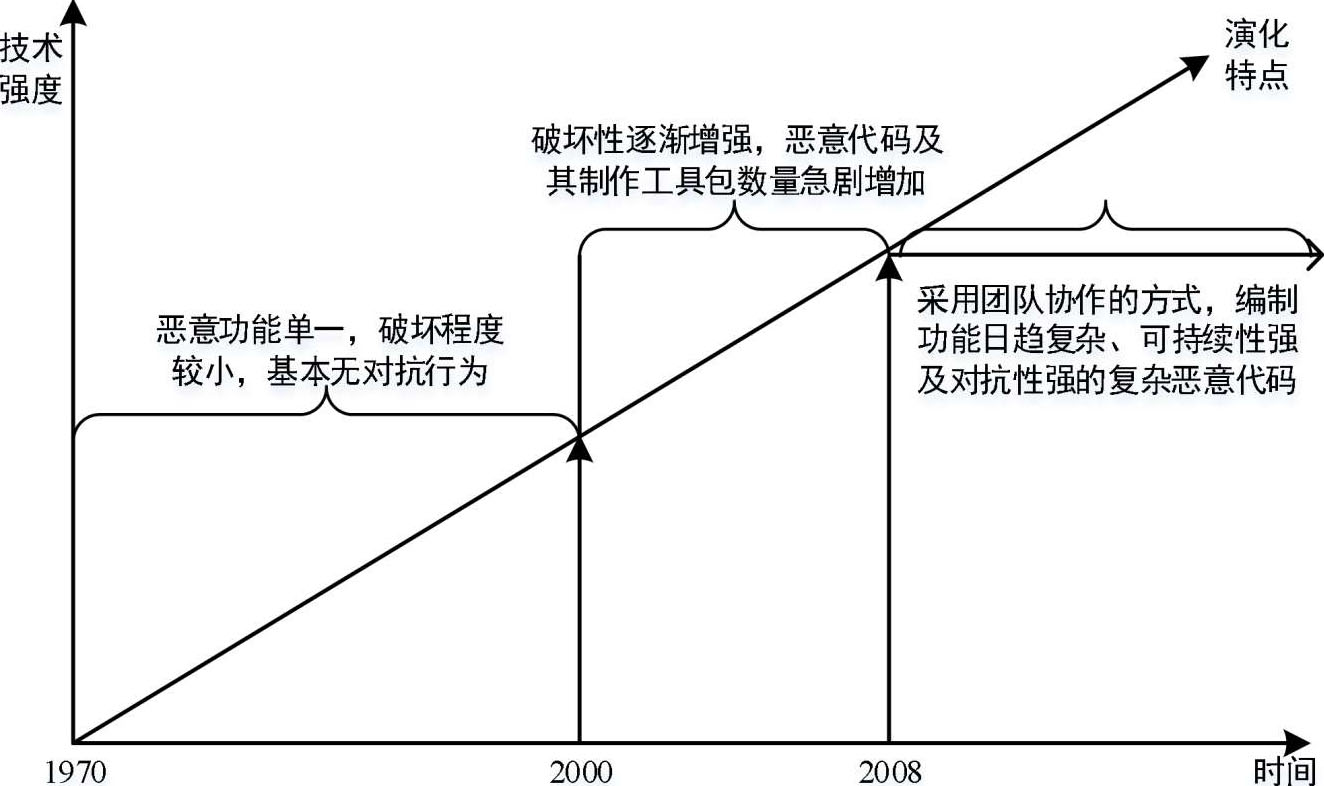

发展至今,恶意代码的演化历程可简要概括为3个阶段 [6][113] ,如图4-1所示,具体描述如下:

图4-1 恶意代码演化过程

(1)阶段1:1971年~1999年,恶意代码主要以原始程序的形式出现,通常由制作者手工编制而成。这个阶段的恶意代码,恶意功能单一,破坏程度较小,基本无对抗行为;

(2)阶段2:2000年~2008年,这个阶段的恶意代码的破坏性逐渐增强,恶意代码及其制作工具包数量急剧增加。而且,借助网络进行传播的速度加快;

(3)阶段3:2009年以后,受到经济利益和政治利益的趋势,恶意代码朝着越发复杂的方向发展,制作者往往采用团队协作的方式,编制功能日趋复杂、可持续性强及对抗性强的复杂恶意代码。这个阶段的网络安全对抗甚至体现出国家对抗的意志。

本章将对当前阶段恶意代码主要的演化方式进行系统分析和总结,理解恶意代码演化的基本原理,为后续有针对性的开展分析和检测奠定基础。